IoT Remote-Zugriff Hinter Der Firewall: Dein Mac Guide + Tipps!

Haben Sie sich jemals gefragt, wie Sie aus der Ferne auf Ihre IoT-Geräte zugreifen können, während diese sicher hinter einer Firewall versteckt sind? Nun, Sie sind nicht allein. Viele Technikbegeisterte und Fachleute stehen täglich vor dieser Herausforderung. In der heutigen vernetzten Welt ist die Nutzung von IoT-Geräten aus der Ferne eine Notwendigkeit, insbesondere wenn Sie einen Mac verwenden. Lassen Sie uns in die Details eintauchen, wie Sie Remote-IoT hinter einer Firewall mit Ihrem treuen Mac nutzen können.

Stellen Sie sich folgendes Szenario vor: Sie sind nicht im Büro, müssen aber Ihre IoT-Überwachungskameras überprüfen oder den intelligenten Thermostat in Ihrem Büro einstellen. Klingt wie ein Mist, oder? Aber keine Sorge – wir haben eine Schritt-für-Schritt-Anleitung für Sie, die einfach zu befolgen ist und voller praktischer Tipps steckt.

Bevor wir uns mit den technischen Details befassen, wollen wir eines klarstellen: Sicherheit ist das A und O. Sie wollen Ihr Netzwerk oder Ihre Geräte nicht potenziellen Bedrohungen aussetzen, nur um aus der Ferne darauf zuzugreifen. Diese Anleitung führt Sie durch sichere Methoden, bewährte Verfahren und Tools, um sicherzustellen, dass Ihre IoT-Einrichtung geschützt bleibt, während Sie gleichzeitig die Freiheit haben, sie von überall aus zu verwalten.

- Julie Chrisley Atlanta Hearing The Inside Scoop You Need To Know

- Teresa Augello The Rising Star In The Spotlight

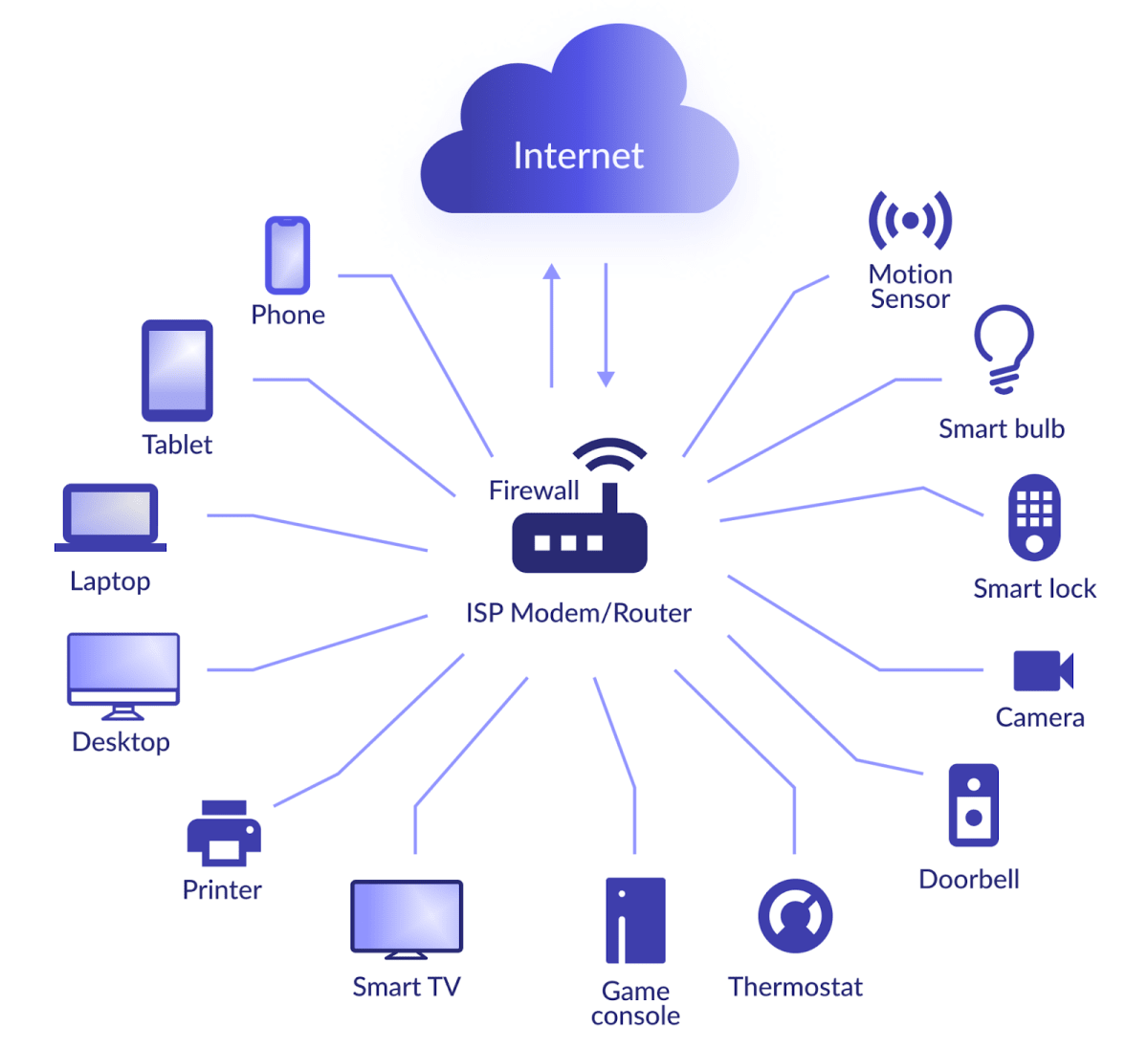

Beginnen wir mit den Grundlagen. IoT oder das Internet der Dinge bezieht sich auf ein Netzwerk physischer Geräte, die mit Sensoren, Software und Konnektivitätsfunktionen ausgestattet sind, die es ihnen ermöglichen, Daten auszutauschen. Firewalls hingegen sind wie digitale Türsteher – sie steuern den ein- und ausgehenden Netzwerkverkehr auf der Grundlage vorgegebener Sicherheitsregeln.

Wenn Sie versuchen, aus der Ferne auf ein IoT-Gerät zuzugreifen, kann die Firewall als Barriere wirken und unbefugten Zugriff blockieren. Deshalb benötigen Sie eine Strategie, um die Firewall zu umgehen, ohne die Sicherheit zu beeinträchtigen. Dieser Abschnitt hilft Ihnen, die Beziehung zwischen IoT-Geräten und Firewalls zu verstehen und die Grundlage für die Lösungen zu schaffen, die wir später untersuchen werden.

Firewalls spielen eine entscheidende Rolle beim Schutz Ihrer IoT-Geräte vor böswilligen Angriffen. Sie filtern unerwünschten Datenverkehr heraus, verhindern unbefugten Zugriff und schützen Ihr Netzwerk vor potenziellen Bedrohungen. Ohne eine Firewall wären Ihre IoT-Geräte anfällig für Hacker und Cyberkriminelle.

- Sean Kyle Swayze The Rising Star Redefining Hollywoods Horizon

- Alec Wildenstein The Enigmatic Life Of A Modernday Tycoon

Hier ist ein kurzer Überblick darüber, warum Firewalls wichtig sind:

- Sie fungieren als Barriere zwischen Ihren IoT-Geräten und der Außenwelt.

- Sie setzen Sicherheitsrichtlinien durch, um sicherzustellen, dass nur vertrauenswürdige Verbindungen zugelassen werden.

- Sie helfen, Datenschutzverletzungen und unbefugten Zugriff auf sensible Informationen zu verhindern.

Nachdem Sie nun die Grundlagen verstanden haben, wollen wir uns mit dem Einrichtungsprozess befassen. Das Einrichten des Fernzugriffs für IoT-Geräte auf einem Mac umfasst mehrere Schritte, von der Konfiguration Ihres Netzwerks bis hin zur Verwendung der richtigen Tools und Software. Folgen Sie uns, und Sie werden in kürzester Zeit von überall aus auf Ihre IoT-Geräte zugreifen können.

Zuerst müssen Sie wissen, auf welche IoT-Geräte Sie aus der Ferne zugreifen möchten. Dies kann alles sein, von intelligenten Haushaltsgeräten bis hin zu Industriesensoren. Erstellen Sie eine Liste der Geräte und ihrer jeweiligen IP-Adressen. Diese Informationen sind während des Einrichtungsprozesses nützlich.

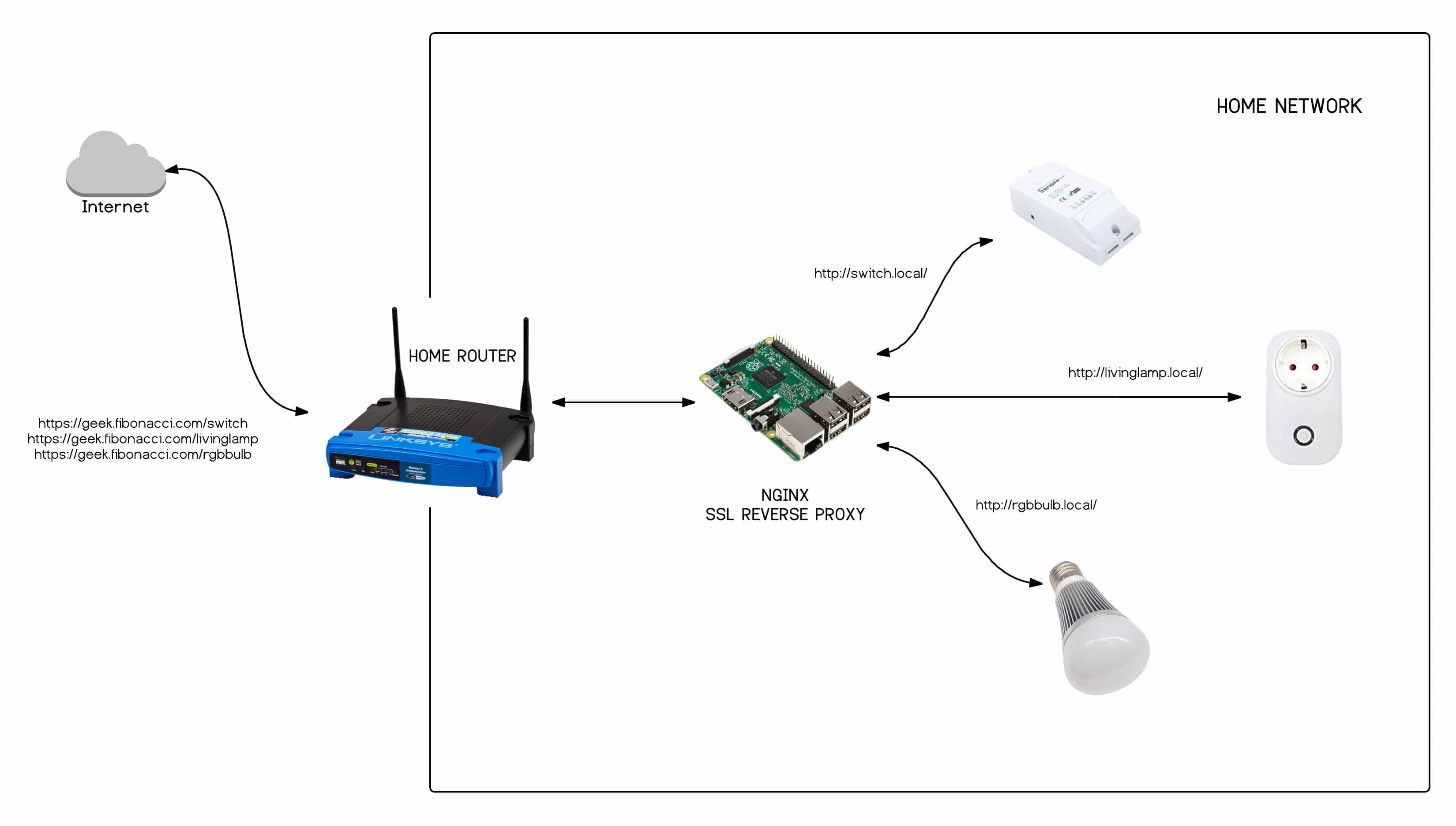

Ihr Router fungiert als Gateway zu Ihrem Heim- oder Büronetzwerk. Um den Fernzugriff zu aktivieren, müssen Sie die Portweiterleitung auf Ihrem Router konfigurieren. Die Portweiterleitung ermöglicht das Öffnen bestimmter Ports für die Kommunikation zwischen Ihren IoT-Geräten und der Außenwelt.

So richten Sie es ein:

- Melden Sie sich über die IP-Adresse am Admin-Panel Ihres Routers an.

- Navigieren Sie zum Abschnitt Portweiterleitung.

- Geben Sie die Portnummern und IP-Adressen Ihrer IoT-Geräte an.

SSH (Secure Shell) Tunneling ist eine der sichersten Methoden für den Fernzugriff auf IoT-Geräte. Es erstellt eine verschlüsselte Verbindung zwischen Ihrem Mac und dem IoT-Gerät, um sicherzustellen, dass alle übertragenen Daten vor neugierigen Blicken geschützt sind.

SSH-Tunneling funktioniert, indem Daten innerhalb eines verschlüsselten Kanals gekapselt werden. Das bedeutet, dass selbst wenn jemand die Daten abfängt, er sie ohne den Verschlüsselungsschlüssel nicht entschlüsseln kann. Hier ist eine Aufschlüsselung des Prozesses:

- Stellen Sie eine SSH-Verbindung zwischen Ihrem Mac und dem IoT-Gerät her.

- Leiten Sie bestimmte Ports durch den SSH-Tunnel weiter.

- Greifen Sie auf das IoT-Gerät zu, als ob es sich im selben lokalen Netzwerk befände.

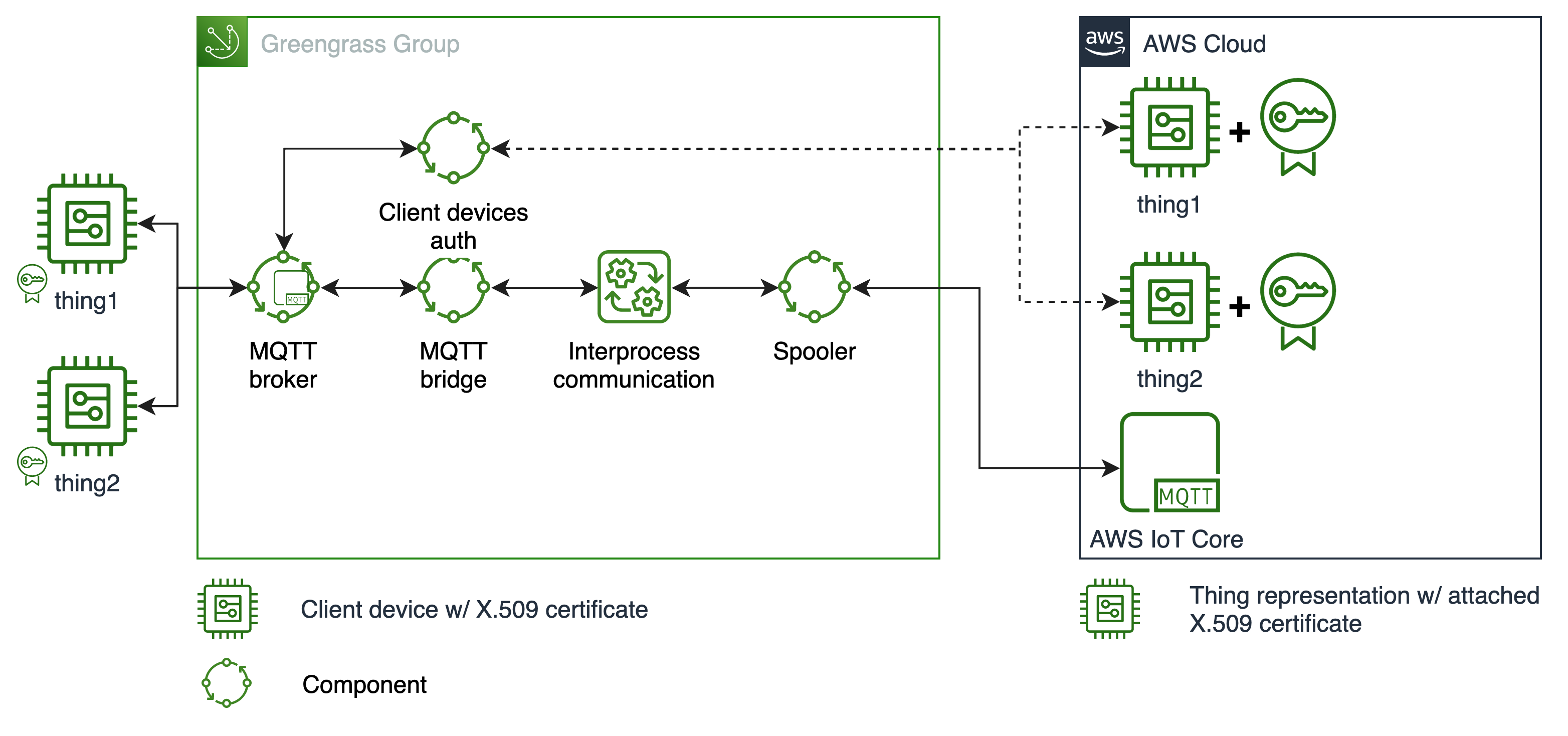

Cloud-basierte Lösungen bieten eine weitere bequeme Möglichkeit, aus der Ferne auf IoT-Geräte zuzugreifen. Plattformen wie AWS IoT Core, Microsoft Azure IoT Hub und Google Cloud IoT Core bieten robuste Tools für die Verwaltung und Überwachung von IoT-Geräten von überall aus.

Hier sind einige Vorteile der Verwendung von Cloud-basierten Lösungen für den Remote-IoT-Zugriff:

- Skalierbarkeit: Verwalten Sie problemlos mehrere IoT-Geräte, ohne sich um Netzwerkeinschränkungen sorgen zu müssen.

- Sicherheit: Cloud-Plattformen bieten erweiterte Sicherheitsfunktionen, um Ihre Geräte und Daten zu schützen.

- Komfort: Greifen Sie von jedem Gerät mit Internetverbindung auf Ihre IoT-Geräte zu.

Ein VPN erstellt ein privates Netzwerk über das Internet, sodass Sie von überall aus sicher auf Ihre IoT-Geräte zugreifen können. Durch das Einrichten eines VPN auf Ihrem Mac können Sie Firewalls umgehen und auf Ihre Geräte zugreifen, als ob Sie sich im selben lokalen Netzwerk befänden.

Bei der Auswahl eines VPN-Anbieters sollten Sie Faktoren wie Sicherheit, Geschwindigkeit und Benutzerfreundlichkeit berücksichtigen. Einige beliebte Optionen für Mac-Benutzer sind NordVPN, ExpressVPN und CyberGhost. Jeder dieser Anbieter bietet eine starke Verschlüsselung und eine benutzerfreundliche Oberfläche, die das Einrichten und Verwalten Ihrer VPN-Verbindung erleichtert.

Sicherheit sollte immer oberste Priorität haben, wenn Sie aus der Ferne auf IoT-Geräte zugreifen. Hier sind einige bewährte Verfahren, um Ihre Geräte und Daten zu schützen:

- Verwenden Sie starke, eindeutige Passwörter für alle Ihre IoT-Geräte und Konten.

- Aktivieren Sie nach Möglichkeit die Zwei-Faktor-Authentifizierung (2FA).

- Aktualisieren Sie regelmäßig Ihre Geräte und Software, um Sicherheitslücken zu beheben.

- Überwachen Sie Ihr Netzwerk auf verdächtige Aktivitäten und ergreifen Sie bei Bedarf Maßnahmen.

Auch mit der besten Einrichtung können Probleme auftreten, wenn Sie versuchen, aus der Ferne auf Ihre IoT-Geräte zuzugreifen. Hier sind einige häufige Probleme und ihre Lösungen:

- Verbindungsprobleme: Überprüfen Sie Ihre Routereinstellungen und stellen Sie sicher, dass die Portweiterleitung korrekt konfiguriert ist.

- Authentifizierungsfehler: Stellen Sie sicher, dass Ihre Anmeldeinformationen korrekt sind und dass 2FA ordnungsgemäß eingerichtet ist.

- Leistungsprobleme: Optimieren Sie Ihr Netzwerk, indem Sie die Bandbreitennutzung reduzieren und unnötige Anwendungen schließen.

Es gibt verschiedene Tools und Software, mit denen Sie aus der Ferne auf Ihre IoT-Geräte zugreifen können. Einige beliebte Optionen sind:

- Ngrok: Ein Tool zum Erstellen sicherer Tunnel zu localhost.

- Tailscale: Ein Zero-Config-Mesh-VPN, das den Fernzugriff vereinfacht.

- TeamViewer: Eine Remote-Desktop-Software, die die Verwaltung von IoT-Geräten unterstützt.

| Aspekt | Details |

|---|---|

| Definition IoT | Netzwerk physischer Geräte mit Sensoren, Software und Konnektivität zum Datenaustausch. |

| Zweck von Firewalls | Kontrolle des Netzwerkverkehrs anhand von Sicherheitsregeln zum Schutz vor unbefugtem Zugriff. |

| Sicherheitsrisiken ohne Firewall | Erhöhte Anfälligkeit für Hackerangriffe und Cyberkriminalität. |

| Portweiterleitung | Ermöglicht Kommunikation zwischen IoT-Geräten und der Außenwelt durch Routerkonfiguration. |

| SSH-Tunneling | Erstellt verschlüsselte Verbindung für sicheren Fernzugriff auf IoT-Geräte. |

| Cloud-basierte Lösungen | Plattformen wie AWS IoT Core, Azure IoT Hub bieten Tools zur Verwaltung und Überwachung. |

| VPN-Vorteile | Erstellt privates Netzwerk zur sicheren Umgehung von Firewalls. |

| Wichtige VPN-Anbieter | NordVPN, ExpressVPN, CyberGhost. |

| Sicherheitsbest Practices | Starke Passwörter, Zwei-Faktor-Authentifizierung, regelmäßige Updates. |

| Häufige Probleme | Verbindungsprobleme, Authentifizierungsfehler, Leistungsprobleme. |

| Nützliche Tools | Ngrok, Tailscale, TeamViewer. |

- Is Kill Tony Gay Unveiling The Truth And Debunking The Myths

- Lauren Sanchez Inauguration The Inside Story Yoursquove Been Waiting For

How To Securely Access IoT Devices Behind Firewalls A Guide To Remote

Login IoT Device Behind Firewall On Mac Using Free AWS

Mastering Remote IoT Access Behind Firewalls Using Mac A Comprehensive